Киберсопротивление

В Пермском крае, как и в целом по стране, усилились атаки на промышленные предприятия

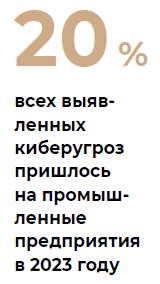

В прошлом году отечественные финансовые учреждения впервые уступили своё лидерство в рейтинге самых атакуемых секторов экономики РФ. По данным управляющего директора «Лаборатории Касперского» в России и странах СНГ Анны Кулашовой, главной целью киберпреступников стали промышленные предприятия — на них пришлось 20% от всех выявленных угроз в сфере экономики. Тяжелее всего было компаниям, работающим в отраслях металлургии и энергетики, которые возглавили статистику по заблокированным вредоносным объектам.

В этом году, по данным центра исследования безопасности промышленных систем и реагирования на инциденты Kaspersky ICS CERT, число атак на предприятия снизилось, однако они стали более сложными и таргетированными. А чем сложнее угрозы, тем выше вероятность того, что они смогут нанести более серьёзный ущерб, даже если случаются реже.

«Успешная атака на автоматизированные системы управления может привести к тяжёлым последствиям: остановить производство, повлиять на глобальную логистику и цепочку поставок и даже нанести вред здоровью людей и окружающей среде», — комментирует эксперт Kaspersky ICS CERT Владимир Дащенко.

О высокой доле угроз со статусом критически значимых заявили также в МТС RED SOC. Согласно исследованию сервиса, с начала 2024 года на обслуживаемые им российские промышленные компании было совершено более 22 тыс. атак. Из них, по оценке предприятий, около 15% могли привести к прерыванию ключевых бизнес-процессов или повлечь серьёзный финансовый ущерб.

Направление удара

Атаки на предприятия идут со всего мира, хотя определение страны по IP-адресу не обязательно говорит о том, что злоумышленник находится в этой территории. Об этом «Новому компаньону» рассказал Андрей Григоров, генеральный директор АО «Бионт» — одной из первых компаний в Пермском крае, предоставляющей услуги по обеспечению информационной безопасности. Она работает на рынке уже 30 лет и на протяжении всего этого времени обеспечивает защиту крупных промышленных предприятий региона и госорганизаций.

«Популярным в последнее время стало проведение атак не напрямую, а через подрядчиков по обслуживанию информационных систем, которые имеют доверенный доступ в инфраструктуру заказчика и в то же время не связаны такими же, как у организации, обязательствами по защите своих рабочих мест и контролю сотрудников», — отмечает Андрей Григоров.

На рост атак через интеграторов, доверенных партнёров и подрядные организации обращают внимание и в Kaspersky ICS CERT. В центре называют это трендом текущего года — злоумышленники пытались атаковать предприятия таким образом в 27,2% случаев. Причём такая тенденция характерна исключительно для России, поскольку в мире на инжиниринг и интеграторов автоматизированных систем управления приходится 24% угроз.

По словам Андрея Григорова, за последний год характер атак на предприятия и учреждения Прикамья не сильно изменился. Только их количество предсказуемо выросло. Тем не менее значительно больше стало попыток сканирования Сети и подбора паролей, также выросло количество вирусных угроз.

«Два основных пути атак — сканирование ботами информационной инфраструктуры на наличие уязвимостей с последующей их эксплуатацией и попытки внедрить вредоносное программное обеспечение через электронную почту с заражёнными вложениями или ссылками на фишинговые сайты», — поясняет гендиректор «Бионта».

Это относится не только к пермским предприятиям. Фишинг через интернет-страницы и письма электронной почты остаётся одним из наиболее распространённых способов первоначальной компрометации систем промышленных объектов по всей стране. В Kaspersky ICS CERT отмечают, что по итогам первого квартала 2024 года 12,3% атак на компьютеры предприятий было совершено через интернет, 1% пришёлся на электронную почту, 0,4% — на съёмные носители и только 0,1% — на сетевые папки.

«Человек, к сожалению, остаётся самым слабым звеном в киберзащите организации: мы часто видим, что сотрудники попадаются на фишинг, который бывает таргетированным, или сознательно нарушают требования по кибербезопасности», — говорит Владимир Дащенко.

На опасное поведение сотрудников предприятий, которое способно нанести вред информационным системам, обращают внимание и аналитики МТС RED SOC. Результаты исследования компании говорят о том, что только треть угроз связаны с внешним воздействием и попытками обхода существующих средств защиты (34% случаев). На втором месте оказались потенциально вредоносные действия персонала, на третьем — нелегитимные манипуляции администраторов (11%). В 6% случаев причиной угроз стало нарушение политики информационной безопасности со стороны пользователей.

Факторы угроз

Причины для атак на информационную инфраструктуру предприятий разные. Однако всё чаще действия злоумышленников нацелены на удовлетворение коммерческих интересов. Если раньше хакеры или хакерские группы пытались взломать системы ради развлечения и для осознания собственной важности, удовлетворения личных амбиций от способности справляться с трудной задачей, преодолевать препятствия и обходить сложные степени защиты, то сегодня хактивизм становится всё более меркантильным.

«В своей работе мы в основном сталкиваемся с попытками зашифровать информацию с дальнейшим получением выкупа, а также просто нарушить нормальную работу информационных систем для неких неизвестных нам целей», — делится Андрей Григоров.

Среди других целей злоумышленников могут быть как шантаж, так и шпионаж. Не исключена и конкурентная борьба, когда атаки совершаются по заказу, чтобы нарушить налаженную производственную систему.

«Хактивисты используют свои компетенции для зарабатывания денег, — подтверждает Владимир Дащенко. — Позитивный момент в том, что отрасль кибербезопасности и регуляторы начинают объединяться, ведомства, отвечающие за информационную безопасность, становятся всё ближе к бизнесу, они прислушиваются к экспертам. Это очень хорошо».

Всех касается

Одной из причин для общего сопротивления киберугрозам является кратный рост атак на органы государственной власти. Массовое распространение вредоносных объектов стало проблемой не только для сферы экономики. По словам Андрея Григорова, именно порталы госсектора чаще всего подвергаются атакам.

Об этом говорит и статистика Министерства информразвития и связи Пермского края. По данным ведомства, за последние два года количество выявленных сетевых угроз безопасности для информационной инфраструктуры Прикамья выросло в 14 раз — с более 40 млн в 2022 году до свыше 568 млн в 2023-м. Такой скачок в том числе связан с повышением качества выявления инцидентов, но главное, что 100% из них были отражены благодаря внедрённым отечественным средствам защиты.

«С 2019 года было внедрено свыше 39 тыс. комплектов защиты информации на автоматизированные рабочие места пользователей региональных информационных систем. В 2022 году был внедрён отечественный программный продукт для создания Единого почтового домена Пермского края. На него полностью переведены все исполнительные органы государственной власти, органы местного самоуправления и подведомственные учреждения Прикамья», — сообщает мининформразвития региона.

Подпишитесь на наш Telegram-канал и будьте в курсе главных новостей.